الشركة المصنعة لهواتف ايفون عرضة لاستغلال “Log4Shell”

الشركة المصنعة لهواتف ايفون عرضة لاستغلال “Log4Shell”

Log4Shell

الشركة المصنعة لهواتف ايفون عرضة لاستغلال “Log4Shell”:

و السؤال الذى يطرح نفسه فى البداية ماهو معنى”Log4Shell” أصلا ؟

ادعى باحثى الأمن و الذين يحققون فى قضية استغلال ال” Log4Shell” انهم إستخدموه عبراجهزة متنوعه،

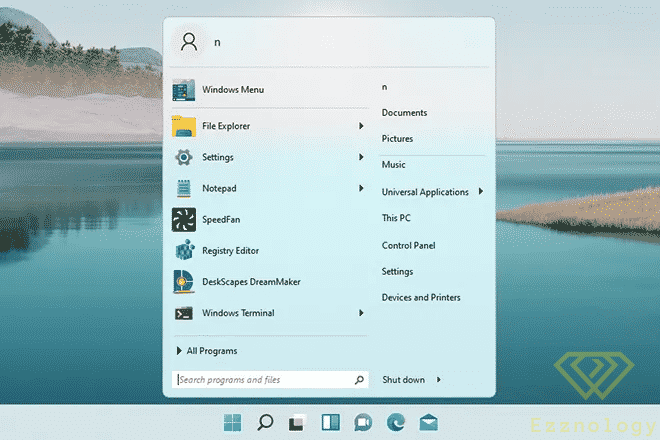

مثل اجهزة ايفون و كذلك سيارات تيسلا أيضا ،ووفق لقطات الشاشة هذه و التى تستطيع الإطلاع عليها من هنا ،

والتى تمت مشاركتها عبر الانترنت ، بأنه كان هناك تغيير لإسم جهاز أيفون او سيارة “تيسلا” الى سلسلة من الإستغلال ،

وهى كافية لعمل إستعلام من سيرفرات شركة “Apple” أو شركة “Tesla“،

مما أشار الى ان الخوادم فى الطرف الأخر كانت محل إستغلال ل “Log4Shell“

فى العرض التوضيحى للواقعة قام أحد الباحثون بتغيير أسماء هذه الأجهزة الى مجموعة من الأحرف ،

و التي بدورها سوف تقوم بإرسال الخوادم هذه الى عناوين أخرى وذلك بهدف الإختبار ،

ويستغل فى ذلك السلوك الذى تمكنه منه هذه الثغرات الأمنية الخطيرة ،

بعد ما قام بتغيير الإسم وجد أن حركة المرور الوارده بطلبات عناوين “URL” و ذلك من عناوين ” IP” تابعة لشركة “Apple”،

باختصار ، قام الباحثون بخداع خوادم ابل وتيسلا لزيارة عنوان “URL” معين ومن اختيارهم بهدف التتبع ،

وأظهرت هذه التجربة من ايفون من باحث امنى هولندي ماذكرناه بالأعلى ،

بإفتراض ان لقطات الشاشة اصلية، فانها تظهر السلوك و كذلك تحميل الموارد عن بعد و الذي لا يصح و لاينبغى ،

ان يكون ممكن مع النص الموجود فى اسم الجهاز الذى يستخدمه ،

قد أدت هذه الإثباتات الى المفهوم هذا بأن نشر تقارير على هذا النطاق الواسع والتى تفيد ان الشركتين “ابل وتيسلا” عرضة للإستغلال،

وبالرغم من ان العرض التوضيحي يحذر من هذا الخطر ، ولكن ليس من الواضح حاليا مدى فائدته لعمليات الإحتيال ومجرمى الانترنت ،

كذلك يمكن لهذا المهاجم نظريا بان يجلب اوامر برمجية ضارة عبر عنوان ال”URL” وذلك لإصابة تلك الخوادم المعرضة لهذا الخطر ،

و لكن الشبكات الأخرى المحمية فيمكن ان تمنع مثل هذه الإختراقات و الهجوم على مستوى الشبكة بالكامل ،

لايوجد هناك على نطاق اوسع ، دليل يشير الى ان هذه الطريقه ممكن ان تؤدى الى اى اختراق اخر اخطر واوسع ،

تتعرض له شركة ابل وتيسلا ولكن ان لم يكن كذلك فمن المهم أيضا التذكير بالطبيعه المعقده لأنطمة التكنولوجيا ،

والتي تعتمد دائما على تعليمات برمجية يتم الحصول عليها من جهات خارجية .

هناك ثغرة جديدة فى إعادة تسمية الأيفون :

استغلال “Log4Shell” هذا يؤثر على ادوات “جافا” المفتوحه المصدر و المسماه ب”log4j”،

والتي يتم استخدامها بشكل كبير لتسجيل احداث التطبيقات ،

بالرغم من عدم التوصل لعدد الأجهزة المتضررة من هذا الأمر ،لكن الباحثون “يقدرونها” بالملايين ،

بما فى ذلك تلك الانظمه المجهوله و التي نادرا جدا ما يتم إستهدافها بهجمات من مثل هذا النوع ،

لايزال حتى الأن النطاق الكامل للإستغلال غير معروف، ولكن ابلغت “Cado”وهى المنصة الخاصة بالأدلة الجنائية الرقمية ،

حول اكتشاف سيرفرات تحاول إستخدام الطريقة هذه لتثبيت تعليمات برمجية لشبكة بوت “Mirai”،

كذلك ويعتبر “Log4Shell” اكثر خطوره مما مضى لانه يمكن إستخدامه وإستغلاله الى حد ما ،

تعمل تلك الثغرة الامنية عن طريق خداع التطبيق المستهدف لتفسير جزء من نصه على هيأة إرتباط لمورد أخر بعيد ،

و محاولة إسترداد هذا المورد بدل من حفظ النص كما هو ،

كل ما هو ضروري لهذا الجهاز المعرض للهجوم هو حفظ تلك السلسله من الأحرف الخاصه في سجلات التطبيق الخاصة به ،

مما يؤدى ذلك الى احتمال حدوث ثغرة امنية في العديد من الانظمة و التي تقبل ادخال المستخدم ،

حيث يمكن تخزين تلك الرسالة نصاً فى السجلات ،

تم رصد الثغره الامنيه “log4j” لاول مره في خوادم “Minecraft“، والتي يمكن للمهاجم إختراقها بإستخدام رسائل الدردشه ،

كذلك وقد تم اصدار تحديث للمكتبة الخاصة ب “log4j” وذلك للتخفيف من هذه الثغره الامنية فيما بعد ،

و لكن تصحيح جميع الاجهزة المعرضة للخطر هذا يحتاج الى وقت كبير و ذلك لتحديث برامج هذه المؤسسه على نطاق كبير .