ما هو هجوم الفيضان SYN

يستغل فيضان SYN ثغرة أمنية في مصافحة TCP / IP في محاولة لتعطيل خدمة الويب.

في الشبكات ، عندما يترك الخادم الاتصال مفتوحًا ولكن الجهاز الموجود على الجانب الآخر من الاتصال غير مفتوح ، يعتبر الاتصال نصف مفتوح. في هذا النوع من هجوم DDoS ، يترك الخادم المستهدف باستمرار الاتصالات المفتوحة وينتظر انتهاء مهلة كل اتصال قبل أن تصبح المنافذ متاحة مرة أخرى. والنتيجة هي أن هذا النوع من الهجوم يمكن اعتباره “هجوم نصف مفتوح”.

أيضا :

يمكن أن يحدث فيضان SYN بثلاث طرق مختلفة:

- الهجوم المباشر: يُعرف فيضان SYN حيث لا يتم انتحال عنوان IP بالهجوم المباشر. في هذا الهجوم ، لا يخفي المهاجم عنوان IP الخاص به على الإطلاق. نتيجة لاستخدام المهاجم لجهاز مصدر واحد بعنوان IP حقيقي لإنشاء الهجوم ، يكون المهاجم عرضة بشكل كبير للاكتشاف والتخفيف. من أجل إنشاء حالة نصف مفتوحة على الجهاز المستهدف ، يمنع المتسلل أجهزته من الاستجابة لحزم SYN-ACK للخادم. يتم تحقيق ذلك غالبًا عن طريق جدار الحمايةالقواعد التي تمنع الحزم الصادرة بخلاف حزم SYN أو عن طريق تصفية أي حزم SYN-ACK واردة قبل وصولها إلى جهاز المستخدم الضار. من الناحية العملية ، نادرًا ما يتم استخدام هذه الطريقة (إن وجدت) ، حيث يكون التخفيف بسيطًا إلى حد ما – فقط قم بحظر عنوان IP لكل نظام ضار. إذا كان المهاجم يستخدم شبكة الروبوتات مثل Mirai botnet ، فلن يهتموا بإخفاء عنوان IP الخاص بالجهاز المصاب.

- الهجوم المخادع: يمكن للمستخدم الضار أيضًا انتحال عنوان IP على كل حزمة SYN يرسلونها من أجل منع جهود التخفيف وجعل اكتشاف هويتهم أكثر صعوبة. في حين أنه قد يتم انتحال الحزم ، فمن المحتمل أن يتم تتبع هذه الحزم إلى مصدرها. من الصعب القيام بهذا النوع من العمل التحري ولكنه ليس مستحيلًا ، خاصة إذا كان مقدمو خدمة الإنترنت (ISPs) على استعداد للمساعدة.

- الهجوم الموزع (DDoS): إذا تم إنشاء هجوم باستخدام شبكة الروبوتات ، فإن احتمال تتبع الهجوم إلى مصدره يكون منخفضًا. للحصول على مستوى إضافي من التشويش ، قد يكون لدى المهاجم كل جهاز موزع ينتحل أيضًا عناوين IP التي يرسل منها الحزم. إذا كان المهاجم يستخدم شبكة الروبوتات مثل Mirai botnet ، فلن يهتم بشكل عام بإخفاء عنوان IP الخاص بالجهاز المصاب.

كذلك :

باستخدام هجوم فيضان SYN ، يمكن للممثل السيئ محاولة إنشاء رفض الخدمة في جهاز أو خدمة مستهدفة بحركة مرور أقل بكثير من هجمات DDoS الأخرى.

بدلاً من الهجمات الحجمية ، التي تهدف إلى تشبع البنية التحتية للشبكة المحيطة بالهدف ،

تحتاج هجمات SYN فقط إلى أن تكون أكبر من التراكم المتاح في نظام تشغيل الهدف.

إذا كان المهاجم قادرًا على تحديد حجم التراكم ومدة ترك كل اتصال مفتوحًا قبل انتهاء المهلة ،

يمكن للمهاجم استهداف المعلمات الدقيقة اللازمة لتعطيل النظام ،

وبالتالي تقليل إجمالي حركة المرور إلى الحد الأدنى المطلوب لإنشاء الحرمان من الخدمة.

كيف يتم تخفيف هجوم فيضان SYN؟

إن قابلية التأثر بالفيضانات SYN معروفة لفترة طويلة وتم استخدام عدد من مسارات التخفيف. تتضمن بعض الطرق ما يلي:

زيادة قائمة انتظار Backlog

يحتوي كل نظام تشغيل على جهاز مستهدف على عدد معين من الاتصالات نصف المفتوحة التي سيسمح بها.

تتمثل إحدى الاستجابة للأحجام الكبيرة من حزم SYN في زيادة الحد الأقصى

لعدد الاتصالات نصف المفتوحة المحتملة التي سيسمح بها نظام التشغيل.

من أجل زيادة الحد الأقصى المتراكم بنجاح ، يجب على النظام حجز موارد ذاكرة إضافية للتعامل مع جميع الطلبات الجديدة.

إذا لم يكن لدى النظام ذاكرة كافية ليتمكن من التعامل مع زيادة حجم قائمة الانتظار المتراكمة ،

فسوف يتأثر أداء النظام سلبًا ، ولكن قد يظل ذلك أفضل من رفض الخدمة.

إعادة تدوير أقدم اتصال TCP نصف مفتوح

تتضمن إستراتيجية التخفيف الأخرى الكتابة فوق أقدم اتصال نصف مفتوح بمجرد ملء التراكم.

تتطلب هذه الإستراتيجية إمكانية إنشاء الاتصالات الشرعية بشكل كامل في وقت أقل من إمكانية ملء التراكم بحزم SYN الخبيثة.

يفشل هذا الدفاع الخاص عند زيادة حجم الهجوم ، أو إذا كان حجم التراكم أصغر من أن يكون عمليًا.

ملفات تعريف الارتباط SYN

تتضمن هذه الإستراتيجية إنشاء ملف تعريف ارتباط بواسطة الخادم.

من أجل تجنب خطر انقطاع الاتصالات عند ملء التراكم ،

يستجيب الخادم لكل طلب اتصال بحزمة SYN-ACK ولكنه يسقط بعد ذلك طلب SYN من التراكم ، ويزيل الطلب من الذاكرة ويترك المنفذ مفتوحًا و على استعداد لإجراء اتصال جديد.

إذا كان الاتصال طلبًا شرعيًا ، وتم إرسال حزمة ACK نهائية من جهاز العميل إلى الخادم ، فسيعيد الخادم بعد ذلك (مع بعض القيود) إدخال قائمة انتظار SYN backlog.

على الرغم من أن جهود التخفيف هذه تفقد بعض المعلومات حول اتصال TCP ، إلا أنها أفضل من السماح بحدوث رفض الخدمة للمستخدمين الشرعيين نتيجة للهجوم.

كيف تخفف من هجمات SYN Flood؟

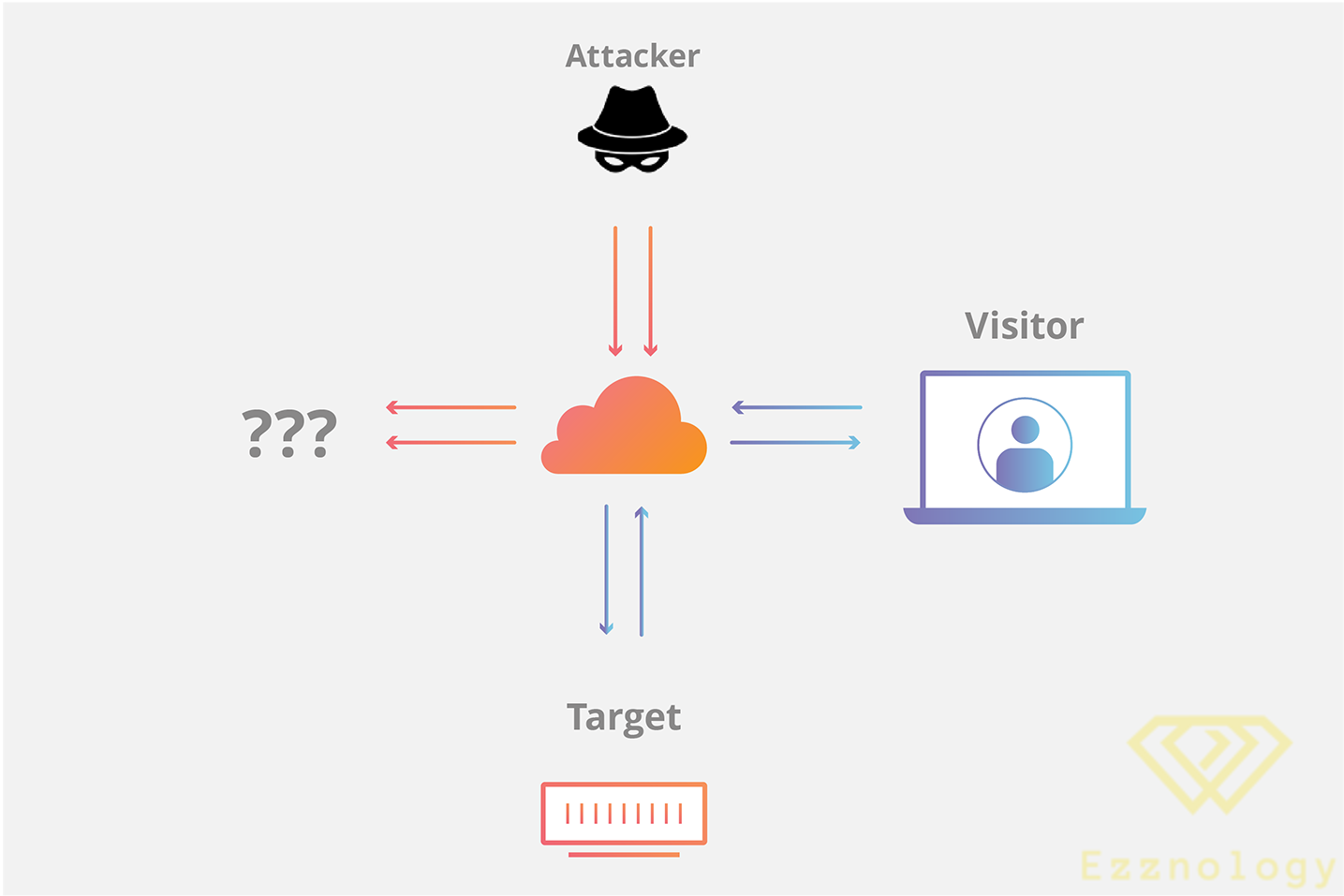

من خلال الوقوف بين الخادم المستهدف وفيضان SYN. عند إجراء طلب SYN الأولي ، تتولى عملية المصافحة في السحابة ، مع حجب الاتصال بالخادم المستهدف حتى تكتمل مصافحة TCP. تأخذ هذه الإستراتيجية تكلفة الموارد للحفاظ على الاتصالات مع حزم SYN الزائفة من الخادم المستهدف .

والى هنا ياصديقى نكون قد أتممنا المهمة بنجاح

مع تحيات فريق #Ezznology

وتجد مايهمك على #متجرنا

وللإشتراك فى نشرتنا الإخبارية على اخبار جوجل اضغط هنا👇👇

او قم بمسح الكود